CCBY – Dominic Sayers

Este texto fue escrito por Pilar Sáenz, de Fundación Karisma, está inspirado en un artículo pronto a publicarse en el boletín Digital Rights LATAM y Caribe* del cual participamos, en el que se analiza el tema en Latinoamérica; para nuestros ya acostumbrados textos de los martes decidimos escribir puntualmente acerca de la situación en Colombia.

Cada etapa de nuestra vida nos enfrenta a realizar una extensa lista de trámites para acceder a la salud, la educación, la vivienda, etcétera, y en todos ellos debemos en algún momento identificarnos, en ese momento, quien está al otro lado de la ventanilla necesita verificar que somos quienes decimos ser.

La identificación y la verificación son dos procesos emparentados. Para identificarnos basta decir quienes somos. Sin embargo, lo realmente problemático no es afirmar que uno es quien dice ser sino verificarlo, este proceso es el que se denomina autenticación.

Ya sea en Internet o en el mundo físico la autenticación de los usuarios es una necesidad en todo tipo de trámites y transacciones. A esto se suma la necesidad de comprobar la integridad de los documentos que entregamos y nos entregan. Esto es, que los documentos tengan una firma que identifique al remitente y garantizar que no hayan sido alterados, algo que plantea todo un reto en el mundo digital.

Sin duda los gobiernos deben decidir sobre los sistemas nacionales válidos de identificación y autenticación electrónica, e incluso necesitan pensar en la integridad de los documentos generados en diversos trámites con el Estado, pero dado que estos procesos median el ejercicio de derechos humanos de la ciudadanía es indispensable que la sociedad civil se involucre en su discusión.

En Colombia el proyecto de autenticación electrónica está en marcha. El gobierno está eligiendo un modelo para reconocer y validar la identidad de las personas cuando adelanten trámites con el Estado por medios electrónicos. El consultor contratado por el gobierno para esta tarea propone desarrollar un sistema obligatorio de identificación nacional que facilite mecanismos de autenticación para acceder a los trámites electrónicos con las instituciones públicas y con las privadas que se sumen a la iniciativa, además se espera que el sistema facilite una firma digital para documentos.

En concreto la recomendación inicial publicada habla de:

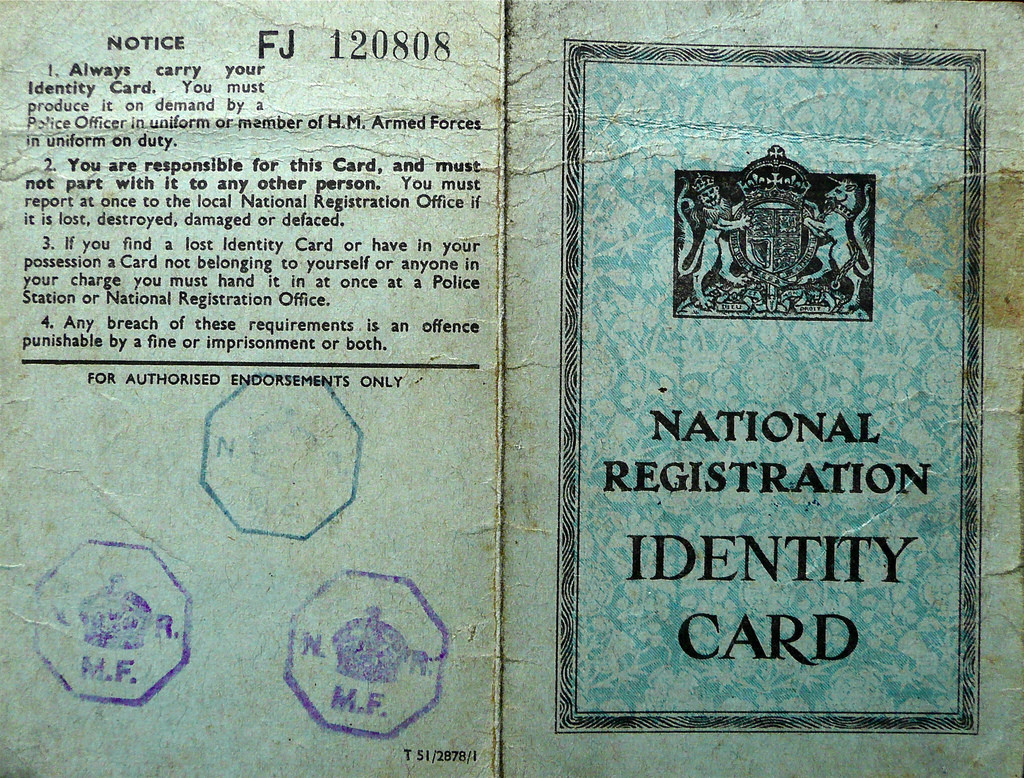

“Una tarjeta nacional obligatoria que sirva como acceso digital a todos los e-servicios de un país. Tarjeta con chip incrustado que mediante el cifrado pueda ser utilizado como prueba definitiva de identificación, en un entorno electrónico e incluso en trámites presenciales ante entidades del Estado.

Tarjeta de identificación que sirva entre otros como: documento nacional de identidad para viajar, tarjeta sanitaria, prueba de identificación al iniciar sesión en las cuentas bancarias desde un ordenador personal, billete de transporte público de prepago, para firmas digitales, tarjeta de fidelización, identificación en los sistemas de control de acceso, i-voting, acceder a las bases de datos del Gobierno, marcar registros médicos, procedimientos electrónicos de residencia, pagar impuestos, etc.”

Para escoger el modelo del proyecto colombiano se están mirando los sistemas de Estonia, Suecia, Reino Unido, Chile y Perú. En el análisis se están contemplando como variables los aspectos legales, técnicos, financieros, organizacionales y socio culturales.

El proyecto parece apuntar a crear un modelo de negocio donde existan múltiples operadores: públicos, privados o mixtos, que brinden el servicio a las entidades del Estado. Aunque aún no se conocen los documentos definitivos, si se han realizado algunas reuniones cerradas para socializar el proyecto y buscar comentarios de los sectores claves. En estas reuniones la participación de la sociedad civil ha sido pobre, no por falta de interés sino por falta de procesos abiertos y participativos. Como sucede en muchos de estos procesos la construcción se hace esencialmente entre el gobierno y el sector privado más interesado en el proceso.

La implementación de un sistema de autenticación nacional debe hacerse a una gran escala: se requiere un sistema que identifique y autentique a los millones de colombianos y colombianas. Y si vamos más allá de la cifra de potenciales usuarios y usuarias, lo más importante es que estos sistemas son la base para acceder a derechos como salud, estudio, pensión, incluso para ejercer el derecho a votar o viajar. Por eso ocuparnos de estos procesos no es un asunto menor.

De otra parte, el sistema se basa en la recopilación, almacenamiento, procesamiento y distribución de gran cantidad de información derivada del sistema y el uso que se de a esas bases de datos puede comprometer fácilmente la privacidad y seguridad de la ciudadanía.

Por ello, cuando en otros países se han dado debates sobre este tema, la sociedad civil ha llamado la atención esencialmente sobre los riesgos que estos proyectos suponen para la intimidad de las personas. Las consideraciones y discusiones han sido especialmente importantes cuando este tipo de sistemas suponen la recolección, retención, uso e incluso obligan a compartir una larga cantidad de información de identificación personal, que incluye información biométrica. Para la sociedad civil mantener esta información segura es también una preocupación. No solo a nivel de cada usuario, que ya es un reto, sino también en las bases de datos que se crean, pues si se compromete el sistema o se expone de alguna manera esos datos los problemas serían muy serios.

Aunque son muchos los ángulos desde los que se puede analizar un proyecto de este tipo en Fundación Karisma creemos que una buena forma de empezar es revisando cuál es el mecanismo de autenticación que se propone y qué es lo que implica esa decisión. Es decir, creemos que esto es incluso más importante inicialmente que discutir si se trata de una tarjeta, un código o un certificado. La importancia radica en que el método de autenticación que se elija define en buena medida los riesgos que enfrenta la ciudadanía y por tanto permite identificar los controles y las medidas que se deben adoptar para mitigarlas o incluso hace posible que la propia ciudadanía exponga alternativas en el contexto concreto.

Cuando se habla de métodos de autenticación se habla de tres posibilidades:

- verificar algo que sabe el usuario (como una contraseña o la respuesta a una pregunta),

- pedirle que entregue algo que tiene el usuario (por ejemplo un token de seguridad o un pin que llega a su celular) o,

- comprobar algo que hace parte del usuario (me refiero por ejemplo a su información biométrica: la huella dactilar, su patrón de voz o patrón del iris, son ejemplos de este tipo de información)

La creciente falta de confianza en un mecanismo único, hace que cada vez sea más frecuente la implementación de procesos de autenticación de dos pasos, esto es, la utilización de dos de estos tres métodos para comprobar la identificación de las personas usuarias.

Es poco lo que se puede comentar en concreto para el caso del proyecto colombiano, pues hasta la fecha, los documentos que ha compartido el consultor no establecen el modelo que propone.

Con el fin de que la sociedad civil y la ciudadanía en general se involucre en esta discusión creemos que es necesario sugerir algunas pautas para evaluar la iniciativa:

Con este propósito desde Fundación Karisma proponemos una metodología inicial de análisis para el proyecto que avanza basada en los nueve principios básicos que se desarrollaron en Australia para analizar planes de autenticación electrónica. Así, hemos creado una lista de chequeo que proponemos para hacer el análisis preliminar del modelo resultante:

- Transparencia: ¿Se consultó con todos los actores interesados?, ¿se les dió de forma oportuna la documentación?, ¿cómo se integraron los comentarios? y ¿cómo se seleccionó el modelo?

- Manejo y control de Riesgo: ¿Están detallados los posibles riesgos, incluyendo los residuales? y ¿existe un plan de gestión y evaluación de riesgo?

- Consistencia e interoperabilidad: ¿Se consideraron y aprovecharon los mecanismos de autenticación ya existentes? ¿se planteó la posibilidad de reuso o no del mecanismo de autenticación por parte de otros operadores o entidades? ¿se considera la portabilidad entre operadores?

- Capacidad de respuesta y rendición de cuentas: ¿se han detallado las necesidades de los usuarios?, ¿se han establecido indicadores para medir si se satisfacen esas necesidades? ¿existen mecanismos de supervisión y presentación de informes periódicos?

- Confianza y seguridad: ¿se evaluaron los riesgos de seguridad para las personas usuarias (protección de datos, integridad, no repudio?, ¿se proporcionan funciones o beneficios adicionales?, ¿hay evaluación de impacto?

- Privacidad: ¿Se recopila la información sólo cuando es necesaria y solo para los procesos que la requieran, ¿se limita a los operadores el acceso y manejo de la información de los usuarios para preservar su privacidad? ¿se realizó una evaluación de impacto en la privacidad en el caso de recolección, procesamiento y almacenamiento de los altos volúmenes de información personal? ¿Se adoptaron enfoques particulares para grupos que pueden estar “en riesgo”?

- Posibilidad de escoger: ¿Se podrán utilizar distintas credenciales y diversos tipos de medios de identificación para acceder a servicios de diferentes operadores o instituciones? ¿Se podrán utilizar uno de varios operadores para acceder a estos servicios? ¿Se podrán seleccionar diferentes niveles de autenticación para conseguir el acceso?

- Diversidad: ¿Se evaluaron múltiples enfoques de autenticación para su implementación? Para cada enfoque, ¿se identificaron y tipificaron los riesgos, la clasificación de la información, el impacto para las personas y su privacidad?

- Costo-efectividad y conveniencia ¿Se consideraron las infraestructuras y soluciones de autenticación existentes?, ¿El modelo de negocio contempla un examen del costo para los usuarios y para el mismo Estado?

Estas preguntas pueden ser la base para analizar el modelo que se escoja para la implementación del proyecto de autenticación electrónica en Colombia. Estaremos pendientes a la presentación del modelo que el consultor elija para hacer ese análisis y nos encantaría escuchar a otras personas de la sociedad civil que tengan sus propias ideas para hacer esta evaluación a una política que puede ayudarnos en nuestra relación con el Estado o hacernos más vulnerables. Participemos de las discusiones ¿Y usted qué piensa de la propuesta de autenticación electrónica para Colombia?

*¿Cómo se verifica que yo soy yo en Internet? o una mirada a los proyectos de identificación electrónica en la región, artículo próximo a publicarse en el boletín Digital Rights LATAM y el Caribe.